No passado dia 1 de Abril, redacções de todo o país receberam um e-mail de alguém fazendo-se passar pelo Ministério das Infraestruturas e da Habitação comunicando uma desistência da construção do Aeroporto do Montijo. O e-mail era falso e isso percebia-se rapidamente pelo domínio de que vinha endereçado ‘@gmail.com’. Contudo, essa brincadeira de mau gosto não foi única na internet. Desde que o mundo se encontra em estado de emergência subiram as tentativas de phishing e há quem use técnicas bastante sofisticadas. É isso que explica a Vox recorrendo a um exemplo concreto, numa lição sobre domain spoofing.

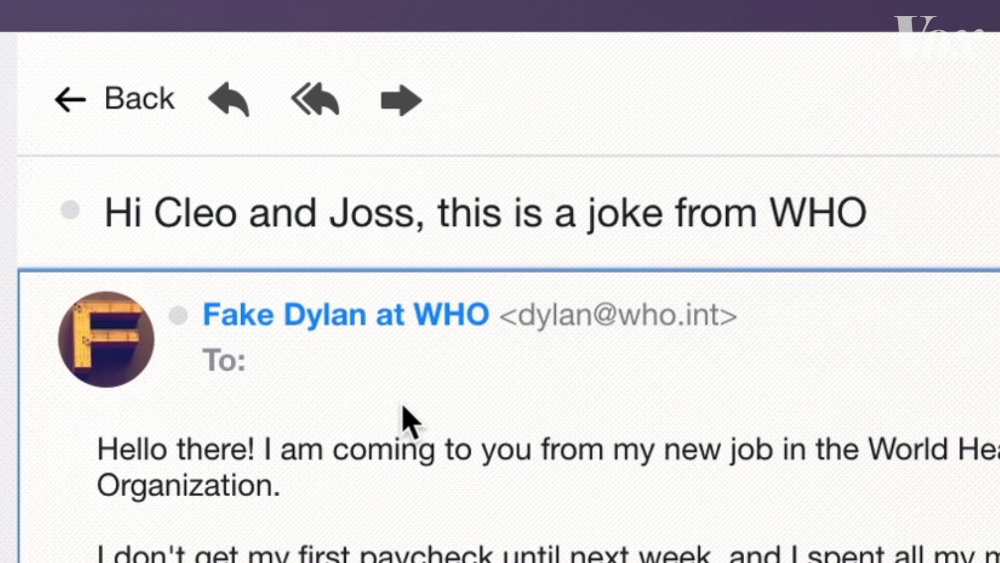

A explicação da Vox recorre a um e-mail enviado a dia 18 de Março em que a Organização Mundial de Saúde (OMS ou, em inglês, WHO) solicitava doações para um fundo solidário de resposta à pandemia de coronavírus. Neste caso, o e-mail vinha de uma conta com o domínio aparentemente certo who.int e é, por isso, que o caso merece uma explicação que nos consciencialize para este perigo.

De resto, importa lembrar que os e-mails falsos podem estar enquadrados em várias tácticas de exploração de vulnerabilidade. Podem conter uma solicitação monetária para lucrar directamente, apontar para um link malicioso ou conter um anexo que traga consigo software perigoso para os nossos aparelhos e que viole a nossa segurança – copiando palavras-passes, invadindo contas, etc.

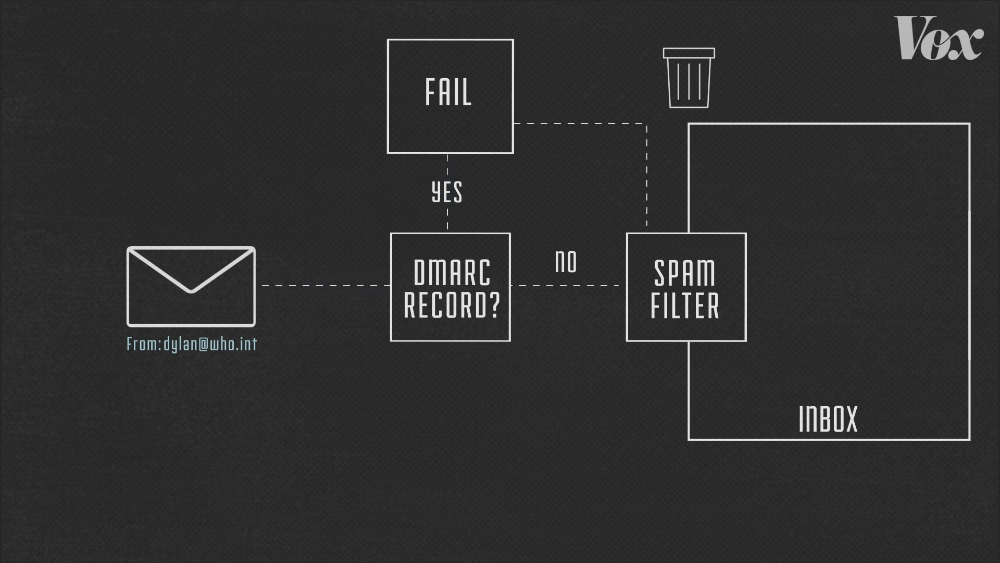

Mas como é que isto acontece? A explicação está no vídeo (e no artigo) mas vamos tentar pô-la por palavras e em português para que entendas melhor. A questão essencial é que o e-mail é um protocolo aberto e, neste caso, a segurança tem de ser optimizada pelos detentores de servidores e domínios. A identificação da veracidade do e-mail dá-se pelo cruzamento com o registo Domain-Based Message Authentication Message Conformance (DMARC) – este processo cruza o endereço de IP do remetente com os registados, verifica a existência da assinatura criada pela Vox, por exemplo, e dá indicações ao servidor para que, caso os dois pontos não se verifiquem, o e-mail seja rejeitado.

O segundo filtro ao e-mail dá-se na caixa de recepção e é o famoso filtro de spam; contudo, este nem sempre detecta os e-mails falsos enviados. No teste feito pela equipa da Vox, apenas o detector da Yahoo deixou passar o e-mail falsificado.

Numa exploração dos registos de DMARC, as jornalistas perceberam que não é só a OMS que falha na aplicação dessa política. Numa verificação online, conseguiram perceber que também o domínio da Casa Branca (whitehouse.gov) estava em falha com a sua própria política. Para perceberes melhor todo este assunto, espreita o vídeo completo da Vox:

You must be logged in to post a comment.